Audit RGPD : Checklist Complète, Méthodologie et Outils

Comment réaliser un audit RGPD : checklist des points de contrôle, méthodologie étape par étape, comparatif des outils gratuits et payants, et coûts à prévoir.

L’audit RGPD permet de vérifier concrètement si une organisation respecte ses obligations en matière de protection des données personnelles. Ce n’est pas un exercice théorique : c’est l’outil qui vous permet d’identifier vos risques de sanction RGPD, de les éliminer, et de prouver votre conformité en cas de contrôle de la CNIL.

Le principe de responsabilité (accountability) inscrit à l’article 5(2) du RGPD impose à chaque organisation de démontrer sa conformité – pas simplement de l’affirmer. L’audit RGPD est la méthode la plus directe pour y parvenir.

Que vous réalisiez l’audit en interne, avec un consultant ou via un logiciel de conformité RGPD, cet article vous donne la méthodologie complète : les points de contrôle à vérifier, les étapes à suivre, et les coûts à prévoir.

Checklist : les 30 points de contrôle d’un audit RGPD

Avant de dérouler la méthodologie, voici la liste concrète des points à vérifier. Cette checklist couvre les exigences essentielles du RGPD, celles qui sont le plus fréquemment contrôlées par la CNIL.

Gouvernance et registre des traitements

| # | Point de contrôle | Article RGPD |

|---|---|---|

| 1 | Un registre des traitements est tenu à jour | Art. 30 |

| 2 | Chaque traitement a une finalité définie et documentée | Art. 5(1)(b) |

| 3 | Une base légale est identifiée pour chaque traitement | Art. 6 |

| 4 | Un DPO est désigné (si obligatoire) et déclaré à la CNIL | Art. 37-39 |

| 5 | Les durées de conservation sont définies et appliquées pour chaque traitement | Art. 5(1)(e) |

| 6 | Une procédure de purge ou d’archivage est en place | Art. 5(1)(e) |

Collecte et information des personnes

| # | Point de contrôle | Article RGPD |

|---|---|---|

| 7 | Les mentions d’information RGPD sont présentes sur chaque point de collecte | Art. 13 |

| 8 | Les mentions contiennent toutes les informations exigées (identité du RT, finalités, base légale, durée, droits, etc.) | Art. 13 |

| 9 | Les formulaires de collecte ne collectent que les données strictement nécessaires | Art. 5(1)© |

| 10 | Le consentement, quand il est la base légale, est recueilli par un acte positif clair (pas de case pré-cochée) | Art. 7 |

| 11 | Le retrait du consentement est aussi simple que son recueil | Art. 7(3) |

| 12 | Les cookies et traceurs sont gérés conformément aux recommandations CNIL | Directive ePrivacy |

Droits des personnes

| # | Point de contrôle | Article RGPD |

|---|---|---|

| 13 | Une procédure est en place pour répondre aux demandes de droit d’accès | Art. 15 |

| 14 | Les demandes de rectification, effacement et portabilité sont traitées dans le délai d’un mois | Art. 16-20 |

| 15 | Le droit d’opposition est respecté, notamment pour la prospection commerciale | Art. 21 |

| 16 | Les personnes sont informées de leurs droits de manière accessible | Art. 12 |

Sous-traitants

| # | Point de contrôle | Article RGPD |

|---|---|---|

| 17 | Tous les sous-traitants traitant des données personnelles sont identifiés | Art. 28 |

| 18 | Un contrat de sous-traitance (DPA) conforme à l’article 28 est en place avec chaque sous-traitant | Art. 28 |

| 19 | Les sous-traitants présentent des garanties suffisantes en matière de sécurité | Art. 28(1) |

| 20 | Les sous-sous-traitants sont identifiés et autorisés | Art. 28(2) |

| 21 | Une clause de destruction ou restitution des données en fin de contrat est prévue | Art. 28(3)(g) |

Sécurité des données

| # | Point de contrôle | Article RGPD |

|---|---|---|

| 22 | Les mesures de sécurité techniques sont adaptées aux risques (chiffrement, pseudonymisation, contrôle d’accès) | Art. 32 |

| 23 | Les accès aux données sont limités aux seules personnes habilitées | Art. 32(1)(b) |

| 24 | Une procédure de notification de violation de données est en place (72h CNIL, information des personnes) | Art. 33-34 |

| 25 | Les sauvegardes et la continuité d’activité sont testées | Art. 32(1)© |

| 26 | Les employés sont sensibilisés à la protection des données | Art. 39(1)(a) |

Transferts internationaux

| # | Point de contrôle | Article RGPD |

|---|---|---|

| 27 | Les transferts de données hors UE sont identifiés | Art. 44-49 |

| 28 | Un mécanisme de transfert valide est en place (décision d’adéquation, clauses contractuelles types, etc.) | Art. 46 |

Analyses d’impact (PIA)

| # | Point de contrôle | Article RGPD |

|---|---|---|

| 29 | Les traitements à risque élevé sont identifiés | Art. 35 |

| 30 | Une analyse d’impact (AIPD) est réalisée pour ces traitements | Art. 35 |

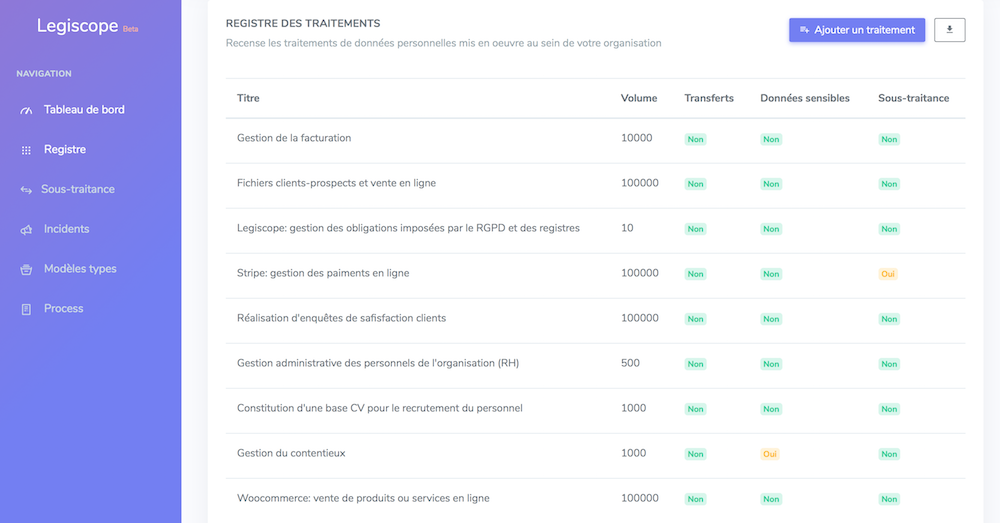

Cette liste constitue le socle d’un audit RGPD sérieux. En pratique, chaque point peut se décliner en sous-vérifications selon le contexte de l’organisation. Des outils de conformité RGPD comme Legiscope permettent d’automatiser une grande partie de ces vérifications et de générer un rapport d’audit structuré.

Méthodologie : comment réaliser un audit RGPD en 3 étapes

Étape 1 : cartographier les traitements de données

La première étape de tout audit RGPD consiste à recenser l’ensemble des traitements de données personnelles de l’organisation. Sans cette cartographie, il est impossible de savoir quoi auditer.

En pratique, deux approches sont possibles :

Recensement manuel. On part de la liste des applications logicielles utilisées (CRM, paie, site web, emailing, vidéosurveillance, etc.), puis on complète par des entretiens avec les différents services. Pour chaque traitement identifié, on documente :

- Quelles données sont collectées et leur niveau de sensibilité

- La finalité du traitement

- La base légale

- Les destinataires et sous-traitants impliqués

- La durée de conservation

- Les mesures de sécurité en place

Recensement automatisé. Des solutions logicielles permettent aujourd’hui de créer un registre des traitements en quelques minutes en scannant l’infrastructure technique de l’organisation. L’IA identifie automatiquement les traitements et pré-remplit la documentation.

Quelle que soit la méthode choisie, ce recensement constitue le socle de l’audit et alimentera directement votre registre des traitements (article 30).

Étape 2 : évaluer la conformité de chaque traitement

Une fois les traitements identifiés, chaque activité est passée au crible de la checklist ci-dessus. L’audit porte sur quatre axes principaux :

Le dispositif de collecte. L’auditeur vérifie que les mentions d’information sont en place, que le consentement est recueilli correctement quand il constitue la base légale, et que les données collectées sont minimisées. C’est le manquement le plus fréquent relevé par la CNIL lors de ses contrôles.

Les sous-traitants. L’article 28 du RGPD impose une trentaine de vérifications pour chaque sous-traitant : clause de confidentialité, clauses contractuelles, destruction des données en fin de prestation, droit d’audit, etc.

La sécurité des données. Évaluation des mesures techniques (chiffrement, contrôle d’accès, pare-feu), des politiques internes, de la formation des équipes, et des procédures de gestion des violations de données.

Les transferts hors UE. Si des données sont transférées en dehors de l’Union Européenne, vérification qu’un mécanisme de transfert valide est en place.

Étape 3 : construire le plan d’action

L’audit produit une liste de non-conformités. L’étape finale consiste à les transformer en un plan d’action priorisé.

Priorisation. Chaque écart est classé selon deux critères :

- Le niveau de risque – gravité de la non-conformité et probabilité d’un contrôle ou d’un incident

- L’effort de correction – complexité, coût et délai de mise en oeuvre

Exemples d’actions correctives courantes :

- Mettre à jour les mentions d’information sur les formulaires de collecte

- Rédiger ou compléter les contrats de sous-traitance (DPA)

- Mettre en place des procédures de purge des données

- Corriger les failles de sécurité identifiées

- Nommer un DPO et notifier sa désignation à la CNIL

- Réaliser les analyses d’impact nécessaires

Formalisation. Le plan d’action doit préciser pour chaque mesure : le responsable, le calendrier, les ressources nécessaires et les indicateurs de suivi. Ce document constitue une preuve tangible de votre démarche d’accountability.

Suivi continu. La conformité RGPD n’est pas un état figé. Les traitements évoluent, de nouveaux sous-traitants apparaissent, la réglementation change. L’audit doit être répété périodiquement – au minimum une fois par an, ou à chaque changement significatif.

Quel outil utiliser pour un audit RGPD ?

Il existe plusieurs approches pour réaliser un audit, chacune adaptée à un niveau de maturité et de budget différent.

Audit manuel (checklist et entretiens)

La méthode traditionnelle : un auditeur (interne ou consultant externe) parcourt la checklist point par point, mène des entretiens, examine les documents et produit un rapport.

- Avantages : analyse approfondie, prise en compte du contexte spécifique

- Inconvénients : chronophage (plusieurs semaines pour une PME), coûteux si externalisé

- Pour qui : organisations avec un DPO interne expérimenté, ou budget pour un consultant

Outils de diagnostic gratuits

La CNIL propose un outil d’auto-évaluation et plusieurs checklists. D’autres outils en ligne offrent un diagnostic rapide via questionnaire.

- Avantages : gratuit, rapide (15-30 minutes), bonne sensibilisation

- Inconvénients : superficiel, basé sur du déclaratif (pas de vérification réelle), pas de suivi dans le temps

- Pour qui : premier état des lieux, TPE qui démarrent leur démarche

Logiciel de conformité RGPD

Des plateformes comme Legiscope automatisent le processus d’audit : scan des traitements, analyse automatique des formulaires de collecte, vérification des sous-traitants, génération de rapports, et suivi du plan d’action dans la durée.

- Avantages : audit en profondeur, automatisé, mis à jour en continu, rapport structuré

- Inconvénients : coût d’abonnement (mais nettement inférieur à un consultant)

- Pour qui : PME et ETI qui veulent industrialiser leur conformité

En pratique, la combinaison d’un outil automatisé pour le gros du travail et d’un regard humain (DPO ou consultant) pour les arbitrages juridiques complexes donne les meilleurs résultats.

Combien coûte un audit RGPD ?

Le coût dépend de la taille de l’organisation, du nombre de traitements et de la méthode choisie.

| Approche | Coût indicatif | Périmètre |

|---|---|---|

| Auto-évaluation (checklist CNIL) | Gratuit | Diagnostic de surface, déclaratif |

| Logiciel de conformité (ex : Legiscope) | À partir de quelques centaines d’euros/mois | Audit automatisé, suivi continu, rapports |

| Consultant / DPO externalisé | 800 à 1 200 EUR/jour | Audit complet personnalisé, accompagnement |

| Cabinet d’audit spécialisé | 5 000 à 20 000 EUR+ | Audit exhaustif, rapport formel, plan d’action détaillé |

Quelques points à garder en tête :

- Un consultant junior prendra 2 à 4 fois plus de temps qu’un senior sur le même dossier – le tarif journalier ne fait pas tout.

- Certaines tâches d’audit (cartographie des traitements, vérification des formulaires, analyse des sous-traitants) peuvent être entièrement automatisées, ce qui réduit considérablement le coût global.

- Le coût de la non-conformité est autrement plus élevé : jusqu’à 20 millions d’euros ou 4% du chiffre d’affaires mondial pour les sanctions les plus lourdes.

FAQ

Un audit RGPD est-il obligatoire ?

Le RGPD n’impose pas formellement un “audit” à toutes les organisations. En revanche, le principe de responsabilité (article 5(2)) impose de pouvoir démontrer sa conformité à tout moment. En pratique, réaliser un audit est la seule façon crédible de satisfaire cette exigence et de se défendre en cas de contrôle CNIL.

À quelle fréquence faut-il faire un audit RGPD ?

Au minimum une fois par an, et à chaque changement significatif : nouveau traitement, nouveau sous-traitant, changement d’activité, incident de sécurité. Les outils de conformité permettent un suivi continu plutôt qu’un audit ponctuel.

Un audit RGPD gratuit suffit-il ?

Un diagnostic gratuit est un bon point de départ pour identifier les lacunes les plus visibles. Mais il reste déclaratif et superficiel : il ne vérifie pas la réalité de vos pratiques, ne teste pas vos formulaires, et ne peut pas évaluer la conformité de vos contrats de sous-traitance. Pour une conformité réelle, il faut aller plus loin.

Quelle est la différence entre un audit RGPD et un audit de sécurité informatique ?

L’audit de sécurité porte sur l’infrastructure technique (tests d’intrusion, configuration des serveurs, etc.). L’audit RGPD est plus large : il couvre la sécurité, mais aussi la gouvernance, les aspects juridiques (bases légales, contrats, mentions d’information), les droits des personnes, et les transferts de données. Les deux sont complémentaires.

Peut-on réaliser un audit RGPD en interne ?

Oui, à condition de disposer des compétences nécessaires (juridiques et techniques). Un DPO interne peut piloter l’audit. Pour les organisations sans expertise dédiée, un logiciel de conformité ou un consultant externe est recommandé.